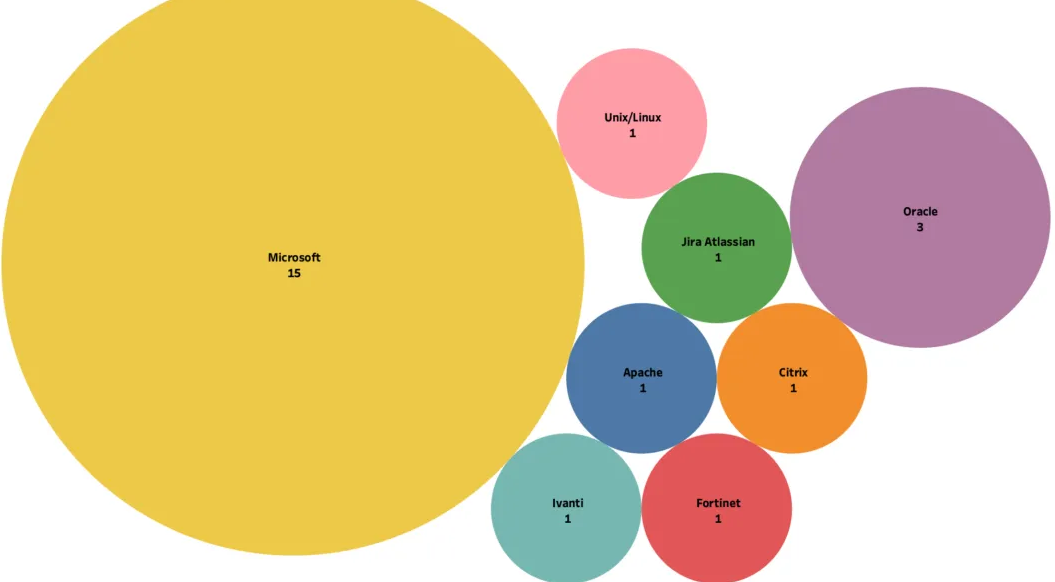

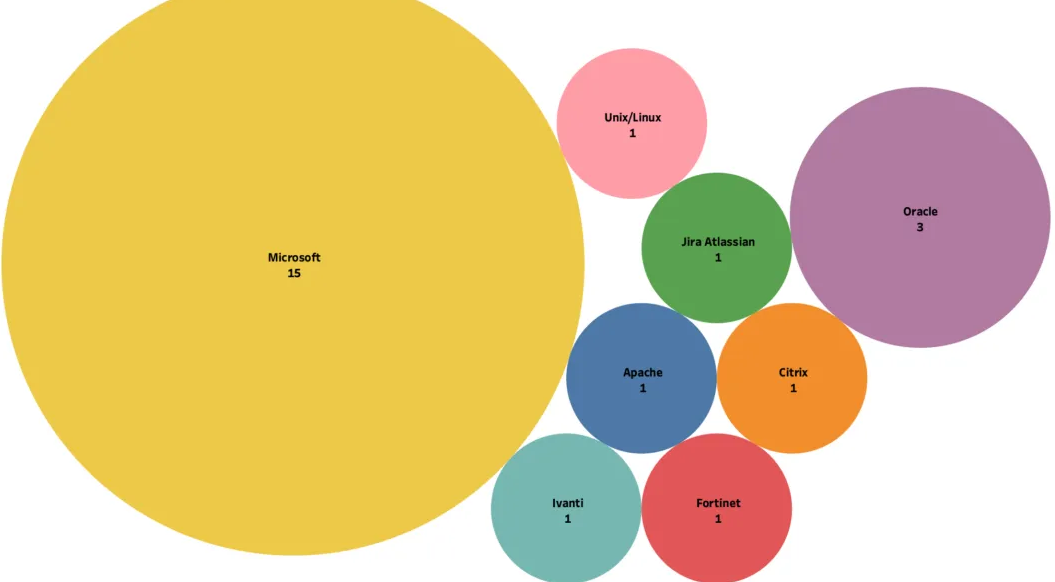

Американская технологическая платформа Qualys опубликовала список из двадцати самых опасных и наиболее эксплуатируемых уязвимостей злоумышленниками для совершения удалённых кибератак, а также для распространения вредоносного и вымогательского ПО.

Американская технологическая платформа Qualys опубликовала список из двадцати самых опасных и наиболее эксплуатируемых уязвимостей злоумышленниками для совершения удалённых кибератак, а также для распространения вредоносного и вымогательского ПО.