Comments 88

... сложить все яйца в одну корзину? Я не понял зачем.

Они в любом случае в одной корзине. Сохраняете пароли в браузере? Утечёт пароль от учётки, пароли раскроются. Сохраняете пароли в менеджере паролей? Утечёт мастер-пароль, пароли раскроются. Используете одинаковые пароли на разных сайтах? Утечёт пароль с одного сайта, пароли раскроются.

Единственный способ хранить всё не в одной корзине - держать в голове уникальный и достаточно длинный пароль для каждого сайта, и менять эти пароли периодически.

С точки зрения корзины всё еще хуже - подавляющее большинство сайтов восстанавливает пароль на почтовый ящик. Ушел он - ушло всё. Даже если держишь в голове уникальные пароли для сайтов.

Двухфакторная утентификация? Автоматически решает вопрос одной корзины и ряд других проблем, но на многих сайтах имплементирована криво и может обходиться.

Единственный способ хранить всё не в одной корзине - держать в голове уникальный и достаточно длинный пароль для каждого сайта, и менять эти пароли периодически.

Используем генератор паролей на базе "мыло сайт соль". Соль в голове, переодически меняем. В критичных местах двухфакторка. И запоминать не сложно и в случае утери доступа к хранилкам паролей/ноуту в следствии утери допустим - восстановить не проблема.

Двухфакторная утентификация?

А ещё и попробуй реализуй 2FA для self-hosted почты, которую надо забирать по IMAP, например... Тут помогает IMAP-сервер сделать доступным только через VPN, а в VPN уже пускать с 2FA, но решение неидеально (VPN на мобильных устройствах по разным причинам пользователи могут захотеть временно отключать, а почта должна приходить мгновенно 24х7).

Сохраняете пароли в браузере? Утечёт пароль от учётки, пароли раскроются

От какой учётки? Браузеры в основном сохраняют в (или шифруют через) OS keychain, из которой вытащить что-то довольно сложно, тем более удалённо. Надо локальный доступ к машине. А если у зловреда он есть, о какой-то безопасности вообще сложно говорить.

Сохраняете пароли в менеджере паролей? Утечёт мастер-пароль, пароли раскроются.

База паролей — файл. Надо, чтобы злоумышенник получил файл и мастер-пароль. Если их не хранить в одном месте, это минимум две корзины. Если прошляпить обе, конечно, тогда всё плохо.

Используете одинаковые пароли на разных сайтах? Утечёт пароль с одного сайта, пароли раскроются

А вот это да. Добавлю: он точно утечёт. Слишком часто утекают

Браузеры в основном сохраняют в (или шифруют через) OS keychain

А как они тогда кросс-платформенно синхронизируют базы?

*под учёткой выше, я так понимаю, подразумевалась учётка производителся браузера

От какой учётки

Учётка пользователя. Ну вообще я веду к тому, что по факту везде есть узкое место. Сам пользуюсь keepass + синхронизация через дропбокс + клиенты на устройствах. Для меня самый приемлемый вариант. Единственное узкое место - надёжность мастер-пароля.

А как же вариант генерации индивидуальных паролей для сайтов алгоритмом, хранящимся в голове? Я пользуюсь именно этим методом. Да, имея 2 взломанных учётки с разных сайтов можно алгоритм разгадать, но алгоритмов у меня тоже несколько.

Пользовался какое-то время - не удобно.

1) Не всегда очевидно от какого доменного имени генерировать. Бывает что сайты меняют доменное имя, пароли бывают не только от сайтов, ну и тд.

2) Нельзя сменить пароль если по каким то причинам старый не устраивает.

3) Иногда пароли не подходят по каким-то критериям

4) Это тупо не удобно - у меня алгоритм средней сложности и в уме быстро не посчитаешь, каждый тратишь время чтоб сгенерировать.

По итогу пересел на менеджер паролей.

Попробуйте использовать https://passamaru.com . Это отличный инструмент для генерации мнемонических паролей по алгоритмам. Все сложные вычисления программа сделает за вас, вам нужно сделать лишь пару кликов.

Придумайте свой алгоритм и используйте его для всех паролей. Всё, что можете запомнить, держите в голове. Всё, что не можете запомнить (или что часто меняется), храните в программе. Главное, что сами пароли нигде не хранятся, но их можно легко восстановить по памяти за несколько секунд.

Общий принцип такой: вводите основу будущего пароля (адрес сайта, серийный номер зашифрованного диска, дату рождения, кличку животного, да что угодно, хоть одну цифру), затем делаете пару кликов и всё, пароль готов. Можно и параметры задать: длину и набор символов.

Последние пару месяцев потихоньку переезжаю на такие пароли: один сложный пароль удовлетворяющий большинству нелепых требований длиной 12 символов, а сзади к нему дописываю google, habr и тп. Если какой-нибудь из взломанных сайтов не будет хранить пароли в открытом виде, то утечка на одном сайте не приведёт к взлому учётных записей с других сайтов.

Хэш моего сверхсложного пароля однажды успешно вскрыли на ныне мёртвом сайте hashes.org (откуда туда попал хэш и какой конкретно алгоритм хэширования использовался — к сожалению, до сих пор не знаю)

Если алгоритм составления пароля слишком очевидный, то достаточно вскрыть один такой хэш, чтобы получить доступ ко всем сайтам сразу

Что вы делаете, когда у вас несколько учётных записей на одном сервисе?

Как вы запоминаете, какой логин или имейл использовался?

Что вы делаете, когда сервис (особенно корпоративный) требует менять пароль каждые 3 месяца?

Что делать, если один из сайтов имеет ограничение, например, 12 символов для пароля (причём про ограничение известно только в момент регистрации)?

...

Я тоже когда-то использовал систему, подобную вашей. И через пару лет понял, что после определённого порога в ней накапливается столько исключений, что она перестаёт работать.

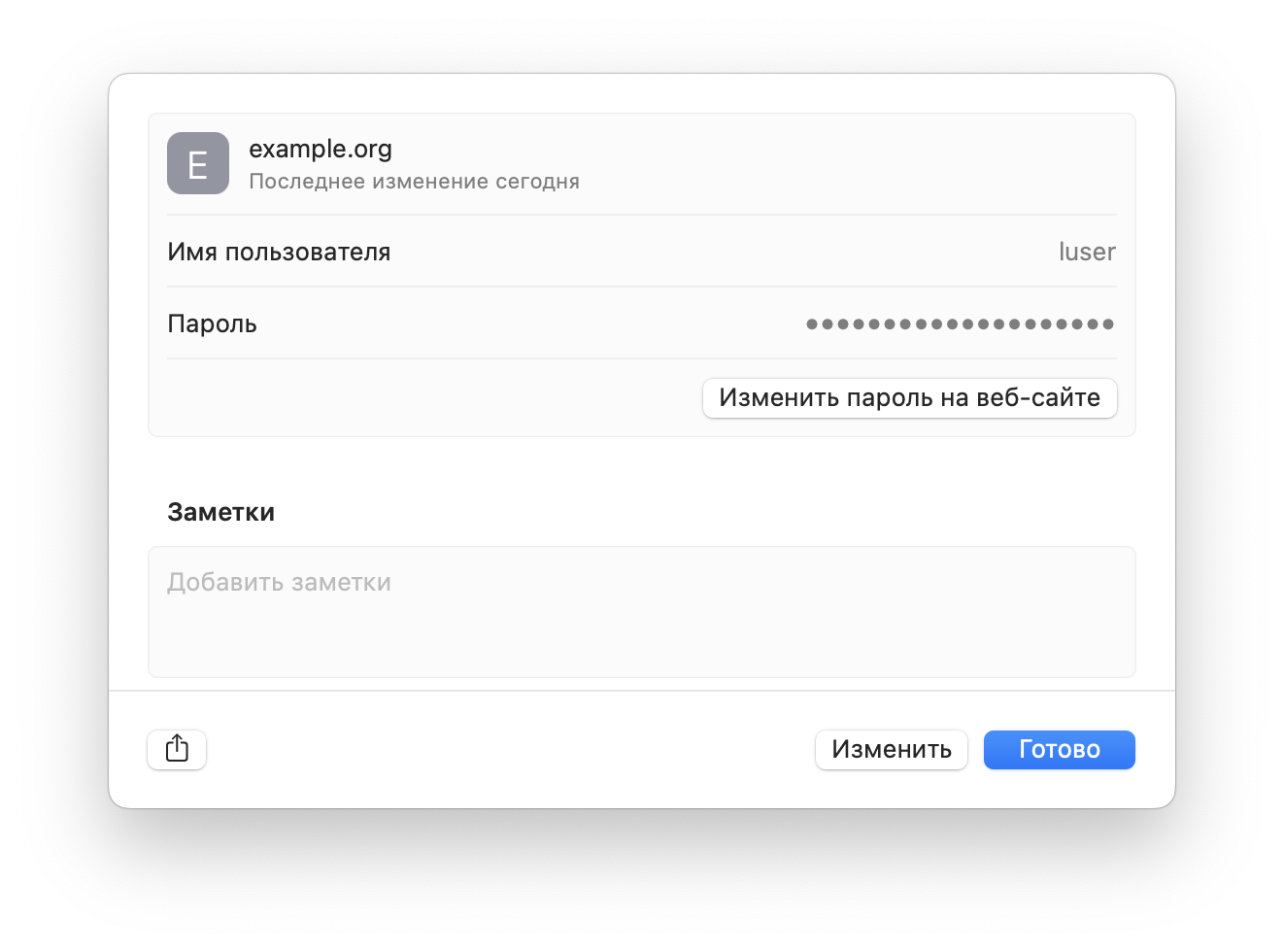

Настройте менеджер паролей

- Создайте учётную запись

В первом пункте ошибка. Правильно будет «1. Убедитесь, что для вашего менеджера паролей не нужна учётная запись».

И пропущен ещё один пункт:

X. Настройте резервное копирование базы паролей на принадлежащий вам носитель.

1. Убедитесь, что для вашего менеджера паролей не нужна учётная запись

Ну если self-hosted и open source, то можно. Но доверять чужим дядям из 1password или подобным глупо. Особенно в последнее время, когда доступ блочат по географическому признаку.

self-hosted и open source

плюс требуется входить в учётную запись себе на своём сервере?

Это буквально только BitWarden такой странный. И после создания учётки он попытается отправить письмо (надо серверу ещё SMTP настраивать). BitWarden я в соседнем комментарии не рекомендую, в том числе из-за этих ненужных сложностей

Лично для меня одна из главных фишек bitwarden — возможность безопасным образом поделиться отдельными (не всеми сразу) паролями с другими людьми (например, с семьёй или с коллегами по работе), и для такой задачи возможность регистрации нескольких учёток на одном сервере выглядит логичной. Это основная причина, почему я выбрал именно bitwarden (keepass конечно тоже классный, но не для этой задачи)

А неофициальный сервер vaultwarden позволяет отключить подтверждение почты при регистрации

Syncthing не требует учётных записей (ну или разве что Device ID считать за учётную запись)

Тут все путают «менеджер паролей» и «менеджер паролей с синхронизацией». Статья про «менеджер паролей», и я говорю про него же.

Важно, чтобы менеджер паролей не требовал учётку для создания и хранения базы. Это значит, что база лежит на моём компьютере в виде файла.

Как синхронизировать файлы, мы все знаем с 2008-го года: положить в облачное хранилище вроде Dropbox (или на сетевой диск).

Если база зашифрована надёжным паролем, её можно класть куда угодно — секреты не утекут, даже если утечёт файл

Недавно переехал с 1Password (который с версии 8 стал непригодным с точки зрения ИБ).

Рассматривал варианты:

- Minimalist. Mac OS + iOS, коммерческий, iCloud sync. В целом сойдёт, если Mac + iPhone, даёт отличное заполнение паролей средствами OS, и, если что, есть экспорт.

- BitWarden. Все советуют. Ужасный клиент на Web+JS, но зато под всё. Заполнение паролей через браузерные дополнения с криптографией внутри дополнения. Sync через спец. сервер. Рекомендуемый сервер коммерческий, наполовину платный; свой selfhost-тить оказалось сложно.

- Экосистема KeePass вокруг базы формата kdbx. Много приложений: простой и понятный AuthPass под всё, продвинутый KeePassXC под desktop, отличный StrongBox под Mac / iOS, и т.д. База — файл; можно синхронизировать-бекапить как хочется, вариантов импорта-экспорта тоже полно. Выбрал это, рекомендую. Пока через DropBox sync, но сменить вообще не проблема

Minimalist. Mac OS + iOS, коммерческий, iCloud sync. В целом сойдёт, если Mac + iPhone, даёт отличное заполнение паролей средствами OS, и, если что, есть экспорт.

А зачем он нужен, если есть нативная ключница, которая тоже синхронизируется между твоими устройствами?

Верно подмечено. Но у встроенной ключницы есть минусы по сравнению с Minimalist:

Не умеет OTP(умеет)- Минимум доп полей

А поля нужны: связанная почта, вопросы восстановления, сертификаты, прочее. Можно часть скидывать в «примечания», но неудобно.

- Плохо с импортом-экспортом

- «Все яйца в одной корзине» — не хочется хранить файл с паролями у тех ребят, которые его могут расшифровать.

- Стандартное решение — значит, очевидная цель для атаки.

Плюсы тоже есть, конечно. Но не про них разговор. И раньше iCloud keychain был ещё хуже, по привычке в него не верю

свой selfhost-тить оказалось сложно

Vaultwarden настраивается проще некуда

С учетом того как банили в менеджерах паролей - пользователей из РФ. Использовать менеджер онлайн - бред.

Проще всего: Использовать бразуерный только для паролей от фильмотеки и пиратских сайтов + сайты с порнушкой. Но не более. + не кто не отменяет того что там тебя могут забанить.

P.s: 5 банов в гугле

1)Более 10 отзывов к приложениям за 4 минуты

2)Нарушение политики Гугл

3)Бан без причины

4)Фейк аккаунт удален через 4месяца после того как туда не входил

5)Удален за хранение порнушки

Голосую за KeePass.

Автономно, удобно, компактно. Одна и та же база в локальной шаре/с флешки нормально открывается что с окошек, что с пингвина. И, да, OpenSource.

Я по тем же причинам пришёл на KeePass, но ушёл, когда настало время учить родню менеджерам пролей. Потому очень много мелких проблем и неудобностей, с которыми ещё готов мириться продвинутый пользователь, и которые доставляют массу неудобств всем остальным.

Периодически нарушалась синхронизация файла

Часто слетала синхронизация плагина с десктопным клиентом

Через раз работало сохранение паролей в мобильном клиенте

и прочие радости кривого UX в open source

Сейчас у меня KeePass работает только в качестве шифрованного контейнера для бэкапа паролей.

Мне и проще и сложнее - по любым вопросам с сайтами/паролями родня идёт ко мне. И доступ исключительно из дома. Хочешь работать с мобилы - работай, но из дома! ;)

Так что есть 3 копии базы на разных носителях - файл-шара, как основная; рейд на другой машине, как резерв; флэшка, как оффлайн-резерв.

Соответственно, синхронизация вручную, когда вспомню о её необходимости. Не круто, но в моём случае этого достаточно, так как изменения в базу вносятся, в среднем, раз в месяц-два.

Все семейные явки/логины/пароли в единой базе, которую я монопольно контролирую :)

Не вопрос поискать что-то более сложное и совершенное, но дома пока просто не возникало в этом нужды.

А вот для работы, да, там Keepass маловат будет - хотелось бы доступ по ролям, группам, e.t.c. Но я, к сожалению, не знаю такой автономной софтины (исключительно свой сервер, opensource, лёгкое и компактное), хотя наверняка таковая есть.

Keepass.

Docker образ на своем сервере https://hub.docker.com/r/antelle/keeweb (можно и самому собрать, у них в репе есть dockerfile). Доступ через браузер с любого устройства.

Сама база в гугл драйве

Еженедельно копируется в дропбокс через https://www.cloudhq.net/g_suite

Чтобы перестать боятся, переходите на мнемонику. Есть полностью бесплатное и многофункциональное решение passamaru.com

Проект всё ещё развивается, но уже сейчас превосходит некоторые именитые аналоги. Если вы используете мнемонику, то в таком случае пароли физически нигде не хранятся, а значит и красть нечего. В некоторых случаях можно даже не создавать записей в хранилище и не использовать мастер-пароль.

Суть в том, что каждый раз при использовании пароля вы его восстанавливаете по памяти, делая всего пару кликов. Правда по началу нужно немного привыкнуть, зато потом про старые менеджеры паролей точно забудите.

Попытался открыть его. Получил ошибку "Your connection was interrupted".

Если я понимаю, идея в том, что я ввожу адрес сайта, мнемонику и оно генерирует мне пароль? Тогда естественный вопрос - что будет когда этот сервис закроется? Или будут проблемы с доступом к нему, как у меня сейчас?

Я правильно понял, что у вас сайт не открылся? Из какой страны вы открывали или каким браузером, если не секрет. Я проверю. (я разработчик, если что)

В общем сайт - это подробная инструкция с примерами. А passamaru - это приложение для windows 10/11 и android. Можно скачать в официальных магазинах, всё бесплатно и без ограничений. Из-за текущей ситуации в мире iOS и web-версию запустить пока не представляется возможным (может уже никогда, как знать).

В приложении реализовано куча всяких мнемонических инструментов и на их основе вы сами придумываете своё правило для генерации всех ваших паролей так, как вам удобно. Нужна лишь основа, например: адрес сайта, логин, любое слово, серийный номер диска, имя wi-fi сети или даже один символ или цифра. Можно даже использовать мнемоническую таблицу в программе и нажав всего одну ячейку получить пароль любой сложности и любой длины. Или можно хранить начальную часть пароля в программе, а остальное восстанавливать при необходимости.

Синхронизация в некоторых случаях по сути не нужна, а мастер-пароль (если он вообще нужен) можно также использовать мнемонический без необходимости его запоминать и где-то хранить.

В общем, попробуйте открыть сайт, там всё описано и даже в картинках.

Я правильно понял, что у вас сайт не открылся? Из какой страны вы открывали или каким браузером, если не секрет.

Ага. Хром последних версий, из Украины.

В общем, попробуйте открыть сайт, там всё описано и даже в картинках.

Ну собственно уже на этом этапе меня и ждал фейл.

В общем, сайт находится на российском хостинге, потому что другие варианты размещения мне недоступны.

Могу посоветовать разве что использовать https:// в начале адреса, потому что хабр автоматически подставляет http://. Но что-то мне подсказывает, что это пустая трата времени.

Или через vpn сменить страну на любую другую. В моём vpn нет варианта подключиться через Украину, проверить наличие блокировки не могу.

Завидую всем, кто ещё не использует менеджер паролей: у вас есть выбор. Я вот очень-очень привык к KeepassXC и уже долгое время пользуюсь встроенной фичей сохранения ssh ключа из/в ssh-agent по блокировке-разблокировке базы. Очень удобно, когда между системами переезжаешь и становится гораздо проще генерировать ssh ключ на каждый сервис, если захочешь. С Windows, правда, безпроблемно у меня это не работало, но вот на маке и разных линуксах всё идеально.

Так вот, в Vaultwarden, который я бы хотел у себя захостить и попробовать, этой встроенной фичи нет, а пользоваться обходными путями по типу https://github.com/joaojacome/bitwarden-ssh-agent и https://github.com/omegion/ssh-manager мне не хочется.

И ещё – если менеджер паролей позволяет узнать пароль, получив физический доступ к компьютеру – я бы таким не пользовался.

Чуть выше написано про passamaru. Смысл примерно тот же, но более продвинуто и с учётом разных заморочек.

хеш-функция от имени сайта / сервиса

Что делать когда домен сервиса пройдет через ряд ребрендингов типа mega.co.nz-> mega.nz -> mega.io, money.yandex.ru -> yoomoney.ru итп? страдать?

Добрый день! Может кто-то подсказать Standalone-вариант, который можно использовать с синхронизацией через например Dropbox вместе с семьей? Я вижу это так: например, три сейфа: один мой, два других для родителей. Я имею доступ ко всем троим, например знаю пароли всех троих, чтобы подсказать родителям, если что-то потребуется, родители имеют доступ только к своим.

В том же Bitwarden есть кроме семейной подписки и возможность self-host (про это даже отдельная статья на Хабре была), но мне ближе вариант, когда контейнер синхронизируется через Dropbox или что-то похожее, а не постоянно следить за безопасностью и обновлениями еще одного сервера :)

Любая из имплементаций KeePass

Думаю, pass, может подойти: https://www.passwordstore.org/

Keep ass, привык к нему со студенческих времен.

Мой вариант в быту:

Для действительно важного (почта, госуслуги, банк и еще парочка) - пароли в голове.

Если у вас важных сервисов 10+ - ну извините :-)

Для всего остального - вводить белиберду и каждый раз сбрасывать, даже не пытаясь запоминать. Сервисы с авторизацией без пароля по коду из смс/ссылке из письма - для меня идеально на этот случай.

На работе же пока шифрованные заметки + windows credential manager. Пока не придумал чем заменить.

Уже писал в этой теме про https://passamaru.com Не нужно ничего хранить в голове или в программе. Просто вводите название сервиса, адрес сайта, название банка или вообще что угодно, затем делаете пару кликов (а можно и не делать) и программа вычислит ваш пароль.

А на работе ... зависит от того, что это за работа. Но шифрованные заметки в программе тоже есть.

Мне кажется, или эта приложенька от фаната мортал комбата для фанатов мортал комбата? Замени пароль на "вниз-вперед-удар рукой".

Ну, общий смысл примерно такой, только здесь комбинаций малость побольше будет.

В любом случае это гораздо лучше, чем хранить все пароли в одном менеджере, каким бы крутым он ни был, или пытаться запомнить что-то типа << :A[l$f:,R(AV~^O9G;clO9rQ)7FxR2d6 >>, или писать << password12345>> задом наперёд два раза (второй раз обязательно капслоком).

Ввели, например, адрес сайта и сразу получили сложный пароль. Можно даже ничего дополнительно не нажимать, если лень. А если на работе пароль нужно регулярно менять, то создайте пустую запись в хранилище и используйте дату редактирования этой записи в качестве основы или вместо реального пароля храните несколько случайных символов, типа << X28 >>. Такой пароль можно менять хоть каждый день, при этом его легко запомнить при необходимости.

Кстати, весьма хороший пароль. 22 символа. цифру бы ещё добавить и заглавную букву)

Что делать, когда на одном сайте есть несколько учёток?

Храните логины в программе и только логины.

Ситуации у всех разные, но главная идея passamaru никогда и ни в каком виде не хранить пароли. Физически пароли нигде не должны быть записаны. Ни в программе, ни на листочке под клавиатурой, ни где-то ещё. И уж тем более не должно быть автоматической синхронизации через третьих лиц с привязкой к аккаунту.

Общая рекомендация такая. Если возможно, выберете для себя несколько наиболее важных паролей (штук пять, не больше, иначе запутаетесь) и для них не создавайте никаких записей вообще. Запомните только логины или что вам удобно. Для всех остальных паролей храните только вспомогательную информацию, например те же логины или несколько случайных символов. Если у вас десятки не связанных общей логикой паролей, то в голове всё держать не получится, придётся что-то хранить. Главное, не храните сами пароли.

Реальный пример из жизни. У меня, как и у многих, есть домашняя сеть wi-fi. Она защищена максимально сложным и максимально длинным паролем. При этом сам пароль нигде не хранится. Буквально его нигде нет. Нет даже записи в программе. И я не помню его наизусть и даже не пытался запомнить. Всё, что мне нужно для вычисления пароля, это знать имя сети и дополнительно сделать пару кликов. Всё. Если сменить имя сети, то изменится и пароль.

Ещё реальный пример. Шифруем несколько жёстких дисков максимально сложными паролями, используя для этого несколько первых символов серийного номера устройства. Все пароли разные и ни один пароль нигде не хранится. И опять же, нет записей в программе.

Для начинающих пользователей самое сложное в программе, это придумать свою собственную модель поведения. Ещё раз повторюсь, что ситуации у всех разные.

Не знаю, как тут картинки вставить:

https://xkcd.com/538/

https://xkcd.ru/538/

Как и было сказано, ситуации бывают разные. От аналогового криптоанализа мало что поможет, разве что жить вне досягаемости с телохранителем.

Мнемоника хороша тем, что даже получив доступ к устройству и хранилищу паролей, самих паролей там найти не получится. И как раз это решает большую часть проблем.

Получить доступ к устройству == получить доступ к тому, что в него вводилось. Поэтому злодей точно так же успешно, как хозяин, все эти пароли сгенерирует, пользуясь собранной информацией о нажатиях. А если информации о нажатиях нет (т.е. нет мастер-пароля) - то и просто из криптоконтейнера ничего не вытащишь. Поэтому мне не очень понятно, против какой угрозы мы защищаемся, отказываясь от хранения.

Это если речь идёт о трояне, который отслеживает все ваши действия. А если просто кого-то посадить за мой рабочий компьютер, то он вряд ли сможет получить доступ к моей почте.

В обычном менеджере паролей у вас только мастер-пароль, который открывает доступ ко всему. В passamaru несколько степеней защиты: пин-код, мастер-ключ (он как раз может помочь при отслеживании нажатий, это одно из его предназначений), последовательность действий, начальное значение (которое не обязательно должно быть очевидным, типа адреса сайта) и мастер-пароль (который скрывает начальные значения).

При этом нет необходимости обязательной синхронизации, что является узким местом. Если помните начальное значение, то на любом устройстве сможете восстановить пароль. Само собой, пользоваться нужно доверенными устройствами.

Все равно не понял. Чем, собственно, пин+последовательность действий+мастер-ключ+все остальное отличается просто от одного мастер ключа? Мне так кажется - ничем. Просто некоторые символы этого мастер-ключа вводятся таким вот нестандартным способом.

Можно готовый сценарий, где видно, как 'кто-то севший за рабочий комп' смог воспользоваться паролями из криптоконтейнера, но не смог - сгерерированными паролями?

Единственное, с чем можно согласится - это что синхронизация не нужна. Да и то, оно обладает сомнительной полезностью, поскольку всякую побочную информацию, связанную с учеткой -- все равно синхронизировать надо.

(сначала писал один комментарий, потом решил написать другой, в итоге совместил)

-------------------

Допустим, ваше хранилище паролей взломали, не важно как. Все ваши пароли оказались у взломщика.

Допустим взломали хранилище паролей passamaru. И ... ничего страшного. Я вообще мастер-пароль не использую.

-------------------

Вы можете договориться в семье и использовать какой-то семейный алгоритм поведения для генерации семейных паролей. Не нужно пересылать пароли туда-сюда или хранить их на дверце холодильника, вместо этого можно сказать, теперь используем ячейку 51 или я поменял имя домашней сети. А дальше вся семья знает, что делать.

-------------------

Допустим вы используете пароль типа: bR;|PQ/?&lan|:Wl<V$afv2{\dybYeXiog"afNBme!bP!\L|AihU*~B!wBvc&a[W

В обычном менеджере паролей он хранится с использованием супер стойкого шифрования с супер надёжным ключом, а в passamaru он не хранится.

-------------------

Мастер-пароль один и его нужно или помнить или где-то хранить. Помимо этого его нужно каждый раз вводить, что иногда бывает бесит. Кто-то может запомнить сложный мастер-пароль, а кто-то нет. Из-за чего многие используют слово пароль в качестве пароля.

В passamaru несколько простых неизвестных, которые проще запомнить и проще ввести. Не нужно придумывать сложных комбинаций, даже не обязательно использовать пин-код или что-то ещё. Хотите ввести мастер-пароль, просто нажмите три раза ячеку с номером 17 и всё. Не хотите, вообще не используйте мастер-пароль, так тоже можно.

Программа может генерировать сложные пароли нажатием всего одной кнопки. Опять же привет тем, кто использует слово пароль в качестве пароля на всех сайтах.

Допустим, ваше хранилище паролей взломали, не важно как. Все ваши пароли оказались у взломщика.

Не пойдет. Вопрос формулировался именно про то, против какого способа взлома мы защищаемся. Потому что если 'неважно как' - то троян, записавший весь ввод и передавший информацию о том, что этим способом генерации пользуются -- это тоже 'все ваши пароли оказались у взломщика'.

Из-за чего многие используют слово пароль в качестве пароля.

Хотите ввести мастер-пароль, просто нажмите три раза ячеку с номером 17 и всё.

И чем второе отличается от первого? Кроме того, парольный менеджер с базой точно так же генерирует сложные пароли нажатием одной кнопки. - с точки зрения использования есть только одно лишнее действие в самом начале - создать запись в нем, что 'у меня такая-то учетка есть'.

Вы делаете упор на то, что в системе обязательно сидит троян и всё кому-то сливает. В таком случае не поможет ничего. Это проблема конкретного пользователя, который использует заражённую систему. Здесь нечего обсуждать, всё и так понятно.

Я же вам говорю о том, что взлом хранилища, в котором нет паролей не имеет практического смысла.

Допустим вы стали целью (ну, не вы конкретно, а кто-то там). Ваш архив скачали из облака и взломали, потратив какое-то количество времени и ресурсов. Все пароли из этого архива стали доступны злоумышленникам.

Проделав тоже самое с архивом passamaru (кстати там используется сразу два алгоритма шифрования с двумя ключами), злоумышленники не получат паролей, потому что их там нет. Даже не обязательно с архивом. Я уже приводил пример с моим рабочим компьютером. Вот кто-то сел за мой разблокированный компьютер и запустил passamaru (мастер-пароля там нет). Всё, что он там увидит, это логины, ссылки на сайты, некоторое количество комментариев и ни одного пароля. Что с этим делать? Для постороннего эта информация бесполезна. Программа не хранит пин-код или последовательность действий. Более того, для некоторых паролей я вообще не создавал записей. В хранилище нет информации о некоторых почтовых ящиках, кое-каких аккаунтах на кое-каких сайтах и зашифрованных дисках.

Просто представьте себя на месте злоумышленника. Вот вы потратили время на взлом архива, а там нет ни одного пароля. Что вам это даст?

Ваш архив скачали из облака и взломали, потратив какое-то количество времени и ресурсов.

Т.е. защищаемся от кривого шифрования?

Вот кто-то сел за мой разблокированный компьютер и запустил passamaru (мастер-пароля там нет).

Кто-то запустил KeePass и точно так же ничего не увидел.

Просто представьте себя на месте злоумышленника. Вот вы потратили время на взлом архива, а там нет ни одного пароля. Что вам это даст?

На месте злоумышленника я сразу исхожу из того, что контейнер не ломается (ну ладно, самые очевидные пароли/их отсудствия можно попробовать на случай того, что пользователю совсем пофиг)

А с вашей программой: "Ага, перебираем небольшое количество пин-кодов и такое же небольшое количество вариантов действий для таких-то сайтов и популярных сайтов и их сокращений"

Для дисков: "Как там объяснялось? Серийники плюс короткие какие-то короткие добавки к ним? И это в brute-forcer добавим".

Я вас огорчу. Ломается любая защита. Вопрос лишь в наличии ресурсов и необходимости.

По поводу перебора. Вы не учитываете в расчётах мастер-ключ. Он очень сильно усложняет задачу.

Получается << пин-код + мастер-ключ + последовательность действий + начальное значение >> дохрелион комбинаций.

Я повторюсь, в этой программе всё зависит от пользователя, степень защиты настраивается под конкретные требования.

Допустим у вас есть пожилой родственник, которому трудно вводить сложный мастер-пароль. В passamaru ему достаточно нажать всего на одну кнопку, чтобы сгенерировать пароль и ещё одну кнопку, чтобы скопировать созданный пароль. Не нужны ни пин-код, ни мастер-пароль, ни сложная последовательность действий.

С практической точки зрения не отличается от того, что я создам в традиционном менеджере базу без пароля. Он будет ругаться, но дальнейшее что с точки зрения использования (ткнуть в запись и скопировать когда-то сгенерированный пароль), что с точки зрения безопасности (никак не защищено от похищения) -- все то же самое.

Отличается тем, что в обычном менеджере паролей вы обязательно должны создать запись и сохранить в ней логин с паролем, а в passamaru как хотите, так и поступайте. Запись создавать не обязательно.

Взлом фактически превращается в обычный перебор всех возможных комбинаций. А если у вас сотня паролей, то и подобрать перебором нужно сотню паролей. Сравните с подбором одного мастер-пароля.

Тут нужно пояснить, что всё зависит от пользователя. Чем хитрее действует пользователь, тем сложнее будет подобрать пароль. В этом фишка passamaru, она не заставляет вас делать то, что вы делать не хотите и не будет ругаться, если вы не задали мастер-пароль или ещё что-то.

Странно, что до сих пор ни разу нигде не встречал упоминания такого менеджера паролей, как Enpass. На мой взгляд он вобрал все лучшее из keepass (селф хостед, с поддержкой нескольких баз паролей и возможностью настройки синхронизации кучей способов) и облачных менеджеров паролей (плагины для браузеров, приложения для мобильных, плагины для мобильных браузеров, поддержкой OTP, разблокировки базы биометрией и прочих удобных удобностей).

И ценовая политика у него очень лояльная, и удобство пользования на высоте, и данные хранятся на вашей стороне, а не у какого-то дяди. Но, видимо ребята не умеют в маркетинг, поэтому продукт особо нигде не светится.

В свое время посматривал на него, пока сидел на 1Password. После того, как ребята из 1Password перестали продлевать подписку жителям РФ, попрощался с ними и перешёл на KeepassXC/StrongBox. В Enpass поднапрягло отсутствие аудита безопасности (я не нашел нигде об этом упоминание) и индийская команда разработки, так что переезжать к ним не стал.

Macpass (кейпас для мака)

Соль в голове

Ключ в одном облаке

База в другом облаке

Жду когда они прикрутят авторизацию в базу по отпечатку и будет вообще удобно

Пользовался и пользуюсь Lockwise от Firefox. Обидно конечно, что его решили перенести полностью в браузер, при этом прекратив поддерживать отдельное приложение. Не знаю, что мешало FF вмонтировать просто в браузер Lockwise, при этом оставив приложения рабочим.

Я как-то съездил на курсы CEH и три дня сидел с выпавшей челюстью, после этого вернулся домой и все свои пароли сделал уникальными. У меня порядка 500 паролей, и хранить их в голове не получится. Я тогда посмотрел и выбрал для себя LastPass, года три или четыре платил и всё меня устраивало. В этом году, если честно, не охота искать вариант с оплатой, посмотрел Kaspersky Password Manager, за 900р в год вполне приличный продукт и импорт есть из CSV. Поэтому я просто "импортозаместился" :-)

Я пользовался платным Dashlane около полугода. Иногда неправильно что-то обрабатывает, то пароль, то логин. Решил сменить везде на один большой и хороший пароль. Больше не пользуюсь менеджером паролей, тем более тот же LastPass уже 2 раз взламывают.

Откройте для себя мир мнемоники, как https://passamaru.com. Сможете везде использовать максимально сложные и самое главное разные пароли. К тому же, это бесплатно.

И это предложение после новостей о взломе LastPass как бы намекает

Как перестать бояться и полюбить менеджер паролей