Payload (данные) в ping пакете действительно есть, однако до реальной пользы им далеко - это английский алфавит (нет, я не испытываю ненависть к латинице, просто мне хотелось бы уметь редактировать это содержимое).

User

Payload (данные) в ping пакете действительно есть, однако до реальной пользы им далеко - это английский алфавит (нет, я не испытываю ненависть к латинице, просто мне хотелось бы уметь редактировать это содержимое).

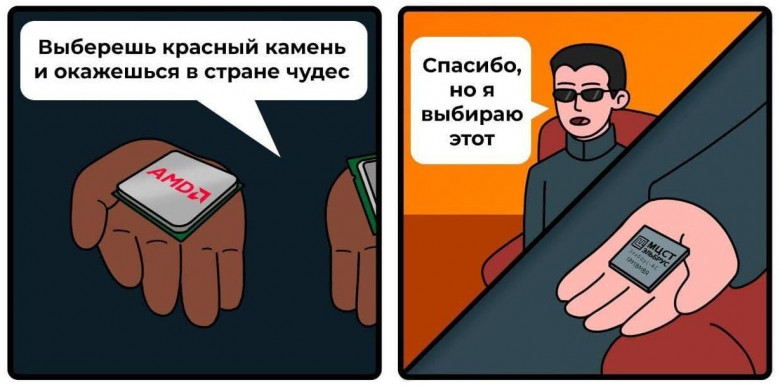

Много слухов и мифов ходит об Эльбрусе. Причём, что удивительно, некоторые мифы, говорящие не в пользу Эльбруса, можно услышать как от противников идеи внедрения Эльбрусов, так и от их сторонников.

После введения ЕС санкций в отношении МЦСТ, производителя микропроцессоров Эльбрус, и ряда других компаний, я регулярно читаю одни и те же комментарии в интернете, будто бы написанные под копирку, словно пишут их вовсе не реальные люди: «зачем о них вообще говорить, если их нельзя производить», «зачем они нужны при отставании в X раз по производительности», «зачем они нужны, если их система команд основана на изначально не оптимальном подходе VLIW», «Эльбрусы – чисто военная тема и обычное физическое лицо не может их купить без подписания NDA (соглашения о неразглашении)», «Эльбрус нельзя вывозить из страны» и т.д.

Да только вот, даже если и допустить, что под эту музыку и танцуют в большинстве своём боты, то пишут эту музыку вполне реальные люди. И за примерами далеко ходить не надо. Совсем недавно одно такое видео было опубликовано на YouTube-канале House of NHTi (или, как иронично было подмечено на русской раскладке клавиатуры – ТРЕш). Этот канал ведёт вполне себе реальный человек, которого вы можете увидеть справа на фото с его же поста в сообществе на YouTube. На habr он опубликовал статью с тем же текстом под ником RiddleRider, а в Telegram он пишет посты в канале House of NHTi и сообщения в различного рода чатах под ником qfd01 (Dron).

В этом материале попробуем разобрать статью RiddleRider / Dron / Василия. Я дам свою критику этой статьи и постараюсь ответить на вопрос, в самом ли деле состоятельны аргументы о "тупиковости" Эльбруса и может ли человек, будучи в здравом уме, называть МЦСТ "компанией-паразитом". Что у них с финансированием, поставками, открытостью платформы и т.д. - разберём в этом материале.

До недавнего времени наблюдал, что происходило в салоне красоты, где моя жена 3 года проработала ассистентом мастера-парикмахера, но мастером все никак почему-то не становилась, не смотря на то, что к ней уже стали переходить стричься (за 700р.) клиенты, которые платили за стрижку более 5000-10000р. После тщетных попыток перевестись в другой аналогичный салон, она натыкалась на те же грабли. Когда мы стали сопоставлять факты, я понял, какую схему используют данные конторы, чтобы заиметь халявные трудовые руки. Путем несложных вычислений мы поняли, куда нужно идти работать, и все получилось.

До недавнего времени наблюдал, что происходило в салоне красоты, где моя жена 3 года проработала ассистентом мастера-парикмахера, но мастером все никак почему-то не становилась, не смотря на то, что к ней уже стали переходить стричься (за 700р.) клиенты, которые платили за стрижку более 5000-10000р. После тщетных попыток перевестись в другой аналогичный салон, она натыкалась на те же грабли. Когда мы стали сопоставлять факты, я понял, какую схему используют данные конторы, чтобы заиметь халявные трудовые руки. Путем несложных вычислений мы поняли, куда нужно идти работать, и все получилось.

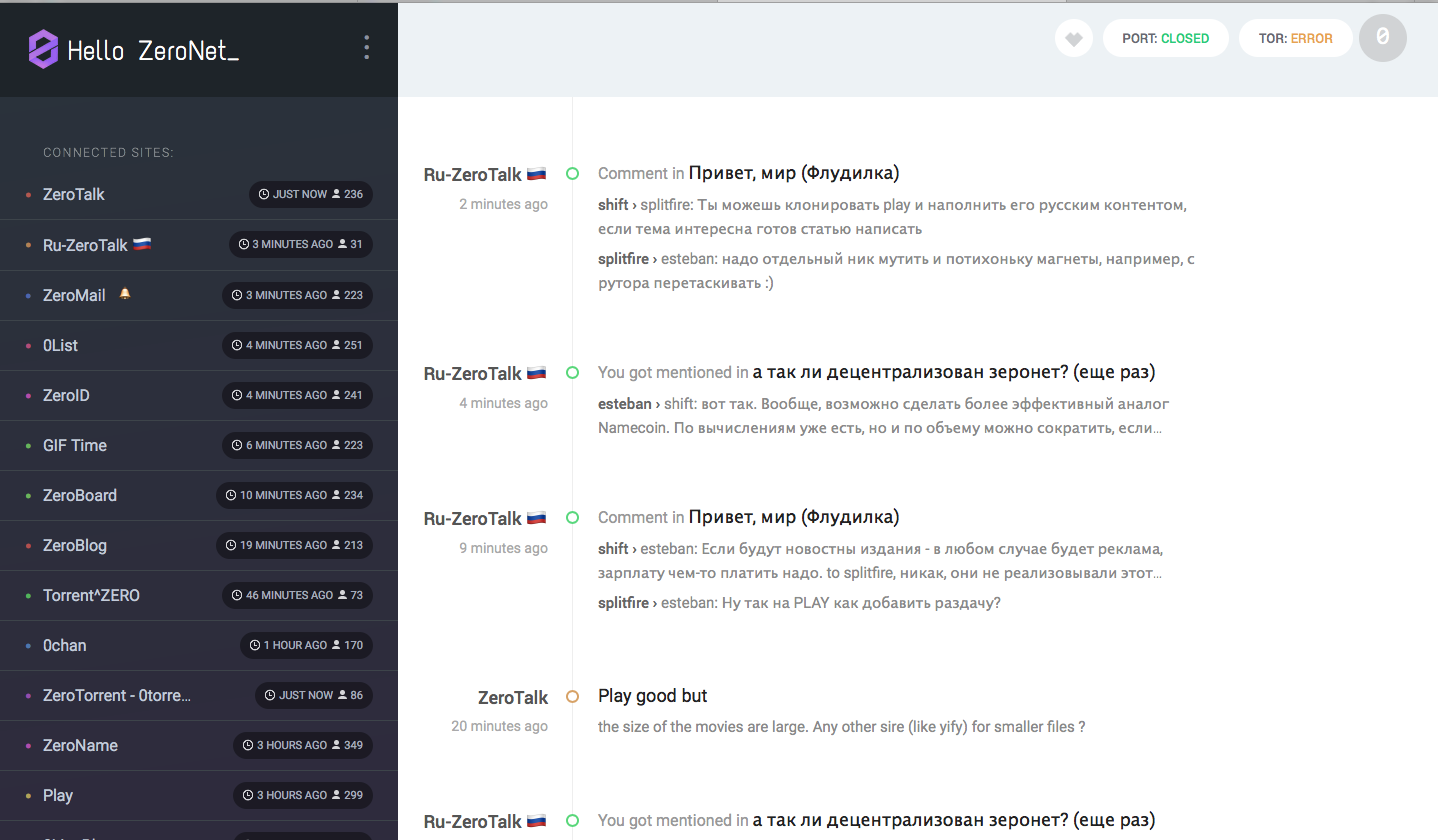

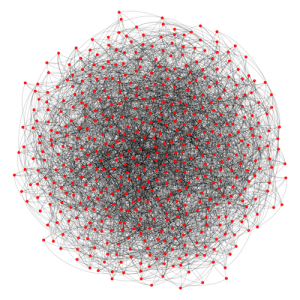

Bitcoin положил основу для создания систем нового типа, принципиально новых децентрализованных сервисов, которые призваны решать различные проблемы с помощью революционной технологии Blockchain. В Рунете встречаются отдельные статьи и заметки по этой теме, но весьма разрозненно, на Хабре так же уже были отдельные публикации и упоминания на эту тему, но мы решил, что будет полезно создать обзорную серию статей и коротко осветить самые интересные проекты из этой области.

Bitcoin положил основу для создания систем нового типа, принципиально новых децентрализованных сервисов, которые призваны решать различные проблемы с помощью революционной технологии Blockchain. В Рунете встречаются отдельные статьи и заметки по этой теме, но весьма разрозненно, на Хабре так же уже были отдельные публикации и упоминания на эту тему, но мы решил, что будет полезно создать обзорную серию статей и коротко осветить самые интересные проекты из этой области.

От переводчика. Как часто вы обращаетесь к собственному домашнему фотоархиву? Конечно же, вы регулярно просматриваете свежие фотографии, иллюстрирующие совсем недавние события из вашей жизни. Еще вы посылаете их друзьям по электронной почте, размещаете в блогах и социальных сетях… Но проходит месяц — и воспоминания о событии стираются, и фотографии утрачивают былую значимость. Глядя на те же самые фото через год вы, возможно, вообще не вспомните, когда и зачем все это было снято. По мере разрастания фотоархива к вам приходит в голову вполне разумная идея: оставить лишь те фотографии, которые отражают действительно значимые события (например, свадьбу или защиту диссертации) и к которым вы будете время от времени обращаться Но чем больше времени проходит — тем менее осуществимым становится такой план. Вы просто физически не сможете просмотреть такое количество фотографий и определить, что нужно оставить, а что — удалить. Поэтому в такой ситуации вы, скорее всего, примете самое простое решение: приобретете жесткий диск большей емкости и перенесете фотоархив на него. Впрочем, к большинству фотографий вы все равно не будете обращаться.

От переводчика. Как часто вы обращаетесь к собственному домашнему фотоархиву? Конечно же, вы регулярно просматриваете свежие фотографии, иллюстрирующие совсем недавние события из вашей жизни. Еще вы посылаете их друзьям по электронной почте, размещаете в блогах и социальных сетях… Но проходит месяц — и воспоминания о событии стираются, и фотографии утрачивают былую значимость. Глядя на те же самые фото через год вы, возможно, вообще не вспомните, когда и зачем все это было снято. По мере разрастания фотоархива к вам приходит в голову вполне разумная идея: оставить лишь те фотографии, которые отражают действительно значимые события (например, свадьбу или защиту диссертации) и к которым вы будете время от времени обращаться Но чем больше времени проходит — тем менее осуществимым становится такой план. Вы просто физически не сможете просмотреть такое количество фотографий и определить, что нужно оставить, а что — удалить. Поэтому в такой ситуации вы, скорее всего, примете самое простое решение: приобретете жесткий диск большей емкости и перенесете фотоархив на него. Впрочем, к большинству фотографий вы все равно не будете обращаться.