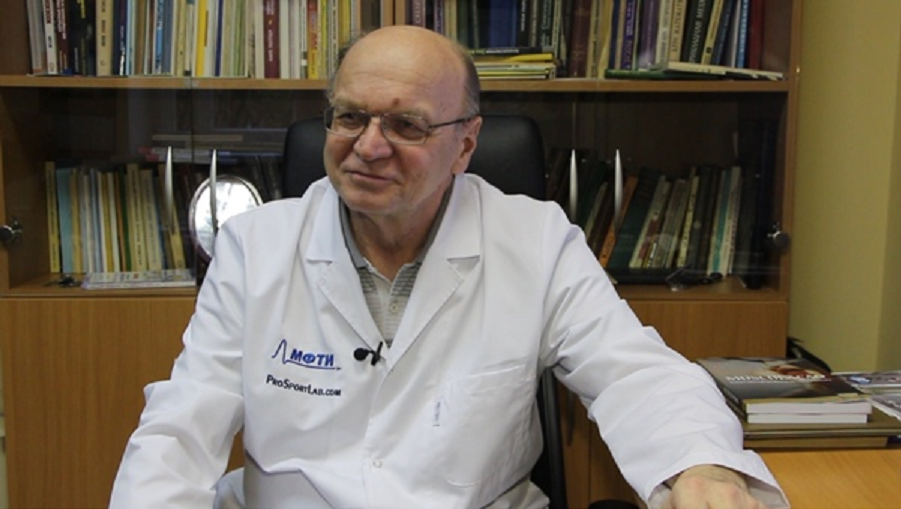

Лекция, в которой есть ключевые моменты современной спортивной физиологии. Все бесплатно в открытом доступе, ничего не продается, рекламы нет.

Разработчик

Лекция, в которой есть ключевые моменты современной спортивной физиологии. Все бесплатно в открытом доступе, ничего не продается, рекламы нет.

Hello world!

Представляю вашему вниманию бонусную часть практического руководства по Rust.

Другой формат, который может показаться вам более удобным.

Руководство основано на Comprehensive Rust — руководстве по Rust от команды Android в Google и рассчитано на людей, которые уверенно владеют любым современным языком программирования. Еще раз: это руководство не рассчитано на тех, кто только начинает кодить 😉

Из-за когнитивных искажений мы иногда принимаем иррациональные решения, а также выносим суждения на основе информации, которую мы обрабатываем. Фактически, когнитивные искажения — это запрограммированная ошибка в нашем мозге.

Также их можно представить как простые правила, которым следует мозг, чтобы обрабатывать поступающую информацию с минимальными затратами.

Когнитивных искажений существует большое множество, и о них полезно знать. В этой статье мы сделаем обзор 151 искажения, которые часто встречаются в повседневной жизни: как в личной, так и в профессиональной.

Скоро новый год, а значит наступает пора несбыточных обещаний себе. Как показывает практика, декабрь – месяц предварительных записей к психологу и в спортзал, вызванных надеждой поменять жизнь с понедельника первого января. И если за спортзал я сказать ничего не могу, то вот про влияние психотерапии вам точно будет интересно послушать, ведь сегодня мы препарируем феномен под названием «токсичная терапированность».

И если вы когда-то наблюдали картину, что человек, который до похода к психологу был не самым приятным собеседником, после посещения остался таким же, но начал у всех видеть «травмы», своё хамство оправдывать «отстаиванием личных границ», а в общении постоянно использовать слова «абьюз», «токсик» и «газлайтинг» (что чаще всего встречается в семейных отношениях), то добро пожаловать под кат.

Привет, Хабр! Однажды непогожим осенним вечером мы с командой OSINT mindset взялись вспоминать хорошие фильмы про шпионов и разведку, а в итоге насобирали приличный список того, что приятно посмотреть и не стыдно порекомендовать.

Недавно я реализовал языковой сервер для языка программирования Ü. В этой статье я хочу поведать, как я это сделал. Данное повествование будет полезно для общего понимания, что есть такое языковой сервер. Также статья может быть полезна как руководство для написания языкового сервера для своего языка программирования.

Привет! Мы в Бастион решили сделать для вас подборку ИБ-подкастов. Это аудиоконтент с различными шоу и экспертными интервью, которые помогут прокачать профессиональные навыки, узнать последние новости, сориентироваться в индустрии и заодно прокачать английский язык. Не ожидали, что их будет так много и они будут такими разнообразными. В итоге ограничились активными проектами, записавшими как минимум несколько эпизодов в этом году.

Привет, Хабр!

Я, Алексей, исследователь‑аналитик киберугроз в компании R‑Vision. Сегодня мы с вами поговорим об уязвимости DirtyPipe CVE-2022-0847 и рассмотрим возможные способы обнаружения эксплуатации данной уязвимости.

Критичные уязвимости Linux ядра выходят не так часто, но при этом несут особую опасность, так как затрагивают сразу множество дистрибутивов, работающие на уязвимой версии ядра. Зачастую данные уязвимости могут быть проэксплуатированы даже из "ограниченных" сред контейнеров, если на хостах не настроены дополнительные политики безопасности (hardening). Для их устранения обычно требуется обновить само ядро, что может быть нести порой большие риски для промышленных систем. Одна из таких - DirtyPipe.

Данная уязвимость публично была раскрыта в марте 2022 и затронула версии Linux ядра начиная с версии 5.8, и была исправлена в версиях 5.16.11, 5.15.25, and 5.10.102. Данные версии ядра популярны во многих известных дистрибутивах, включая тот же Android. И хоть с момента выхода патчей прошло достаточно времени, далеко не во всех компаниях они установлены.

В статье мы рассмотрим основные способы анализа и возможные способы детектирования с использованием auditd и модулей eBPF, которые в целом можно будет также применять и к другим уязвимостям.

Уязвимость позволяет непривилегированному (non-root) пользователю вносить изменения в файл, который доступен только для чтения, то есть файл имеет права read для текущего пользователя. По сути это позволяет получить root'a разными способами. При построении возможно детектирования мы не будем заострять внимание на пост эксплуатационных шагах, а рассмотрим, как можно мониторить обращения к ядру, чтобы распознать попытки эксплуатации.

Рассказываем, как благодаря использованию некоторых специальных технологий Linux, включая пространства имён и группы управления, появились контейнеры.

Docs as Сode — подход к работе с текстами, подразумевающий написание текста как кода:

В настоящее время Docs as Code широко применяется при работе с технической документацией, давая техническим писателям и проектным командам массу удобств и преимуществ.

Но что если пойти дальше, попробовать такой подход не с техническими, а с художественными текстами? Что если автор — не технарь и не айтишник? Просто юный начинающий писатель, который пробует писать прозу и стихи ручкой на бумаге, и надеется познакомить широкую публику со своим творчеством?

В этой статье я расскажу о таком эксперименте (забегая вперед, удачном). Моей дочери 11 лет, она пишет сказки, стихи и рассказы. Чтобы поддержать ее увлечение, я помог ей создать литературный сайт, используя подход Docs as Code. Она успешно освоила основы Markdown и Git. Сейчас она самостоятельно публикует новые произведения и обновляет новости на своем сайте https://lib-beliakova.github.io/.

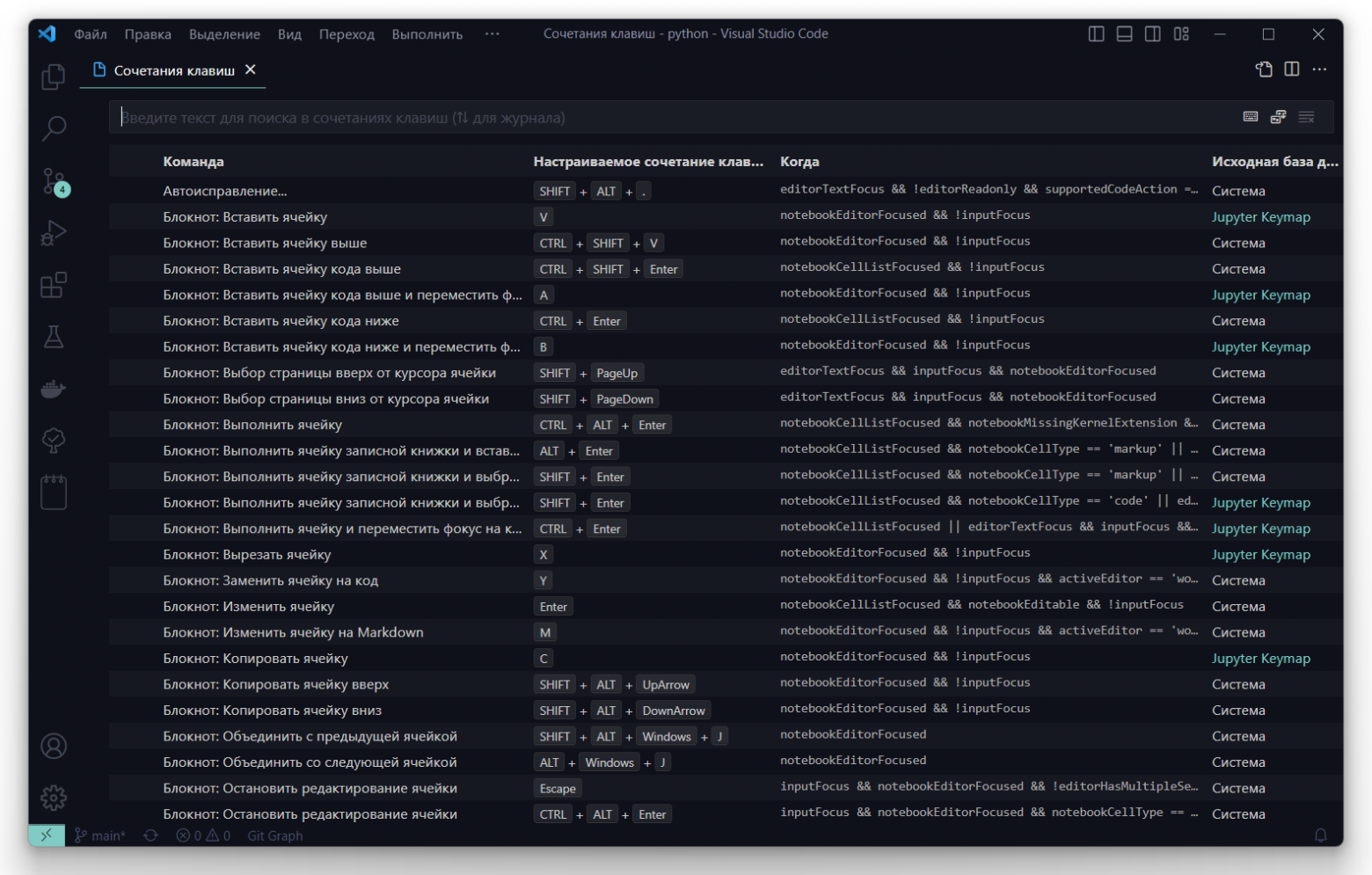

«Поговорим не про Vim», олдам, сеньорам и тру-си-разработчикам на проверку: пользуетесь ли вы такими сочетаниями VS Code? Если же вы только начинаете программировать, влетаете в айти на реактивном самолете курсов по Питону, или просто не знаете ничего про хоткеи VS Code, возможно вам точно пригодится парочка сочетаний :)

Чужая инфантильность бесит. Своя не всегда осознается. Но, как и любое другое, инфантильное поведение не возникает без причины — разбираемся, зачем оно нужно, почему вызывает столько негодования и как от него избавиться.

Если не касаться wiki и официального сайта, и объяснять как можно проще, то это VPN туннелирование через UDP.

Это возможность быстро, максимально просто и надёжно, с хорошим уровнем безопасности соединить две точки между собой.

Наверное самое популярное действие, которое приходится выполнять для исследования криптографии сегодня это процедура анализа зловредного кода, который блокирует чьи-то данные с использованием кастомного или общепринятого алгоритма. Попробуем в этой статье рассмотреть зловред и понять какие криптографические алгоритмы он использует.

ВНИМАНИЕ: Вся информация представленная в статье предоставляется исключительно в образовательных целях. Все файлы, которые будут рассматриваться в качестве примеров ни в коем случае нельзя запускать или исследовать вне тестовой виртуальной среды!

Статья расскажет на примере алгоритма AES как можно найти конструкции алгоритма шифрования и доказать, что приложение действительно использует именно этот алгоритм для преобразования данных.

Команда безопасности REG.RU в работе часто сталкивается с мошенниками, любителями спама, фишинговыми доменами, взломом аккаунтов, попытками угона доменов и т. д. На примере поиска создателя фишинговых сайтов я расскажу, как мы вычисляем подобных нарушителей с помощью Maltego.

Ethereum (ETH) он же Эфириум (a.k.a. Эфир) - вторая по популярности криптовалюта в мире, а также платформа для создания децентрализованных онлайн-сервисов на базе блокчейна, работающего на основе умных контрактов (смарт-контрактов).

Концепция второй криптовалюты была предложена ее создателем Виталиком Бутериным в конце 2013 года, а сеть была запущена 30 июля 2015 года. Но это дорогой читатель ты уже скорее всего знаешь и без меня :)

В данной статье мы рассмотрим простые методы и приемы исследования Ethereum, которые применяет в своей работе OSINT-специалист.

DISCLAIMER: Данная статья написана в ознакомительных целях и не является руководством к неправомерным действиям или обучающим материалом для сокрытия правонарушений.